TIL: Use After Free

Wargame: pwn-library

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

struct bookstruct{

char bookname[0x20];

char* contents;

};

__uint32_t booksize;

struct bookstruct listbook[0x50];

struct bookstruct secretbook;

void booklist(){

printf("1. theori theory\n");

printf("2. dreamhack theory\n");

printf("3. einstein theory\n");

}

int borrow_book(){

if(booksize >= 0x50){

printf("[*] book storage is full!\n");

return 1;

}

__uint32_t select = 0;

printf("[*] Welcome to borrow book menu!\n");

booklist();

printf("[+] what book do you want to borrow? : ");

scanf("%u", &select);

if(select == 1){

strcpy(listbook[booksize].bookname, "theori theory");

listbook[booksize].contents = (char *)malloc(0x100);

memset(listbook[booksize].contents, 0x0, 0x100);

strcpy(listbook[booksize].contents, "theori is theori!");

} else if(select == 2){

strcpy(listbook[booksize].bookname, "dreamhack theory");

listbook[booksize].contents = (char *)malloc(0x200);

memset(listbook[booksize].contents, 0x0, 0x200);

strcpy(listbook[booksize].contents, "dreamhack is dreamhack!");

} else if(select == 3){

strcpy(listbook[booksize].bookname, "einstein theory");

listbook[booksize].contents = (char *)malloc(0x300);

memset(listbook[booksize].contents, 0x0, 0x300);

strcpy(listbook[booksize].contents, "einstein is einstein!");

} else{

printf("[*] no book...\n");

return 1;

}

printf("book create complete!\n");

booksize++;

return 0;

}

int read_book(){

__uint32_t select = 0;

printf("[*] Welcome to read book menu!\n");

if(!booksize){

printf("[*] no book here..\n");

return 0;

}

for(__uint32_t i = 0; i<booksize; i++){

printf("%u : %s\n", i, listbook[i].bookname);

}

printf("[+] what book do you want to read? : ");

scanf("%u", &select);

if(select > booksize-1){

printf("[*] no more book!\n");

return 1;

}

printf("[*] book contents below [*]\n");

printf("%s\n\n", listbook[select].contents);

return 0;

}

int return_book(){

printf("[*] Welcome to return book menu!\n");

if(!booksize){

printf("[*] no book here..\n");

return 1;

}

if(!strcmp(listbook[booksize-1].bookname, "-----returned-----")){

printf("[*] you alreay returns last book!\n");

return 1;

}

free(listbook[booksize-1].contents);

memset(listbook[booksize-1].bookname, 0, 0x20);

strcpy(listbook[booksize-1].bookname, "-----returned-----");

printf("[*] lastest book returned!\n");

return 0;

}

int steal_book(){

FILE *fp = 0;

__uint32_t filesize = 0;

__uint32_t pages = 0;

char buf[0x100] = {0, };

printf("[*] Welcome to steal book menu!\n");

printf("[!] caution. it is illegal!\n");

printf("[+] whatever, where is the book? : ");

scanf("%144s", buf);

fp = fopen(buf, "r");

if(!fp){

printf("[*] we can not find a book...\n");

return 1;

} else {

fseek(fp, 0, SEEK_END);

filesize = ftell(fp);

fseek(fp, 0, SEEK_SET);

printf("[*] how many pages?(MAX 400) : ");

scanf("%u", &pages);

if(pages > 0x190){

printf("[*] it is heavy!!\n");

return 1;

}

if(filesize > pages){

filesize = pages;

}

secretbook.contents = (char *)malloc(pages);

memset(secretbook.contents, 0x0, pages);

__uint32_t result = fread(secretbook.contents, 1, filesize, fp);

if(result != filesize){

printf("[*] result : %u\n", result);

printf("[*] it is locked..\n");

return 1;

}

memset(secretbook.bookname, 0, 0x20);

strcpy(secretbook.bookname, "STOLEN BOOK");

printf("\n[*] (Siren rangs) (Siren rangs)\n");

printf("[*] Oops.. cops take your book..\n");

fclose(fp);

return 0;

}

}

void menuprint(){

printf("1. borrow book\n");

printf("2. read book\n");

printf("3. return book\n");

printf("4. exit library\n");

}

void main(){

__uint32_t select = 0;

printf("\n[*] Welcome to library!\n");

setvbuf(stdin, 0, 2, 0);

setvbuf(stdout, 0, 2, 0);

while(1){

menuprint();

printf("[+] Select menu : ");

scanf("%u", &select);

switch(select){

case 1:

borrow_book();

break;

case 2:

read_book();

break;

case 3:

return_book();

break;

case 4:

printf("Good Bye!");

exit(0);

break;

case 0x113:

steal_book();

break;

default:

printf("Wrong menu...\n");

break;

}

}

}

Vulnerability Scanning

-

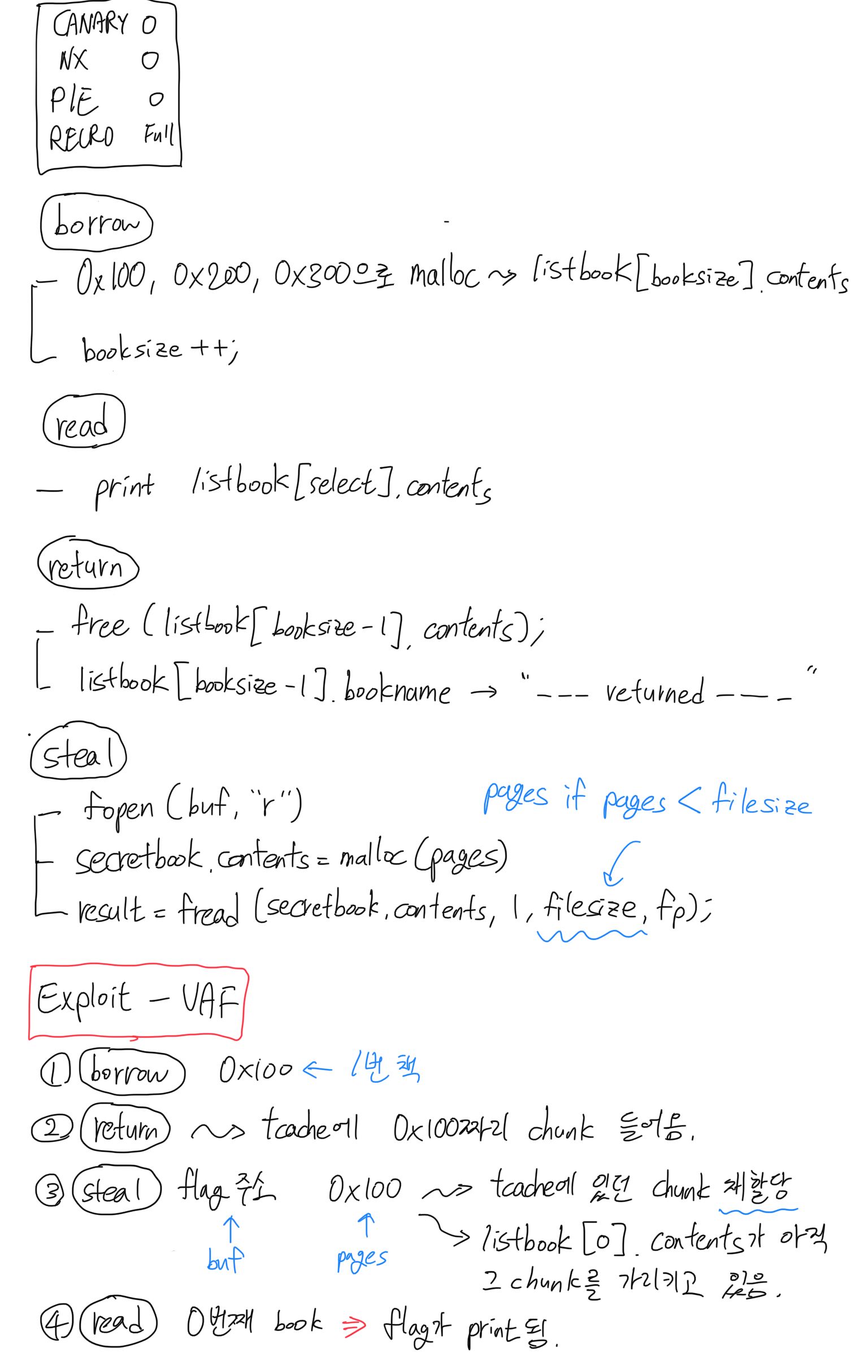

checksec - 문제에서 flag는 /home/pwnlibrary/flag.txt에 있다고 알려줬다.

steal_book에서 원하는 파일을 읽을 수 있다. 이후secretbook을 읽으면 flag를 얻을 수 있다.

분석

코드가 길어 각 함수 별로 어떤 작동을 하는지 정리하고, exploit 전략을 세웠다.

steal 함수를 이용해 flag를 읽은 뒤 이 값을 출력해야 하는데, 이때 UAF를 사용할 수 있다:

- borrow 함수로 0x100 크기의 chunk를 할당한 뒤 return 함수로 이 chunk를 free하여 tcache에 추가한다.

- steal 함수로 0x100 크기의 chunk를 재할당하고, 그 chunk에 flag가 작성되도록 한다.

listbook[0].contents는 아직도 해당 chunk를 point하고 있으므로 read 함수로 이 값을 출력하면 flag가 출력된다.

Exploit

pwn을 이용할 필요도 없다… 함수의 메뉴들만 순서대로 잘 사용하면 flag가 출력된다.

.png)

.png)

Leave a comment